Oktaによるシングルサインオン

ユーザーはシングルサインオンでアカウントにアクセスできます。管理者はSAML 2.0のIdPを選択し、技術者が追加のパスワードを覚える必要なくログインできるようにします。

Oktaでシングルサインオンを設定するには、管理者は以下の手順を行います。

Oktaコンソールでアプリ作成

Oktaコンソールでアプリを作成し、IdPとして利用します。

アプリ作成手順:

- Oktaコンソールにアカウント情報でログインします。

-

右上の「Admin」をクリックして管理コンソールに移動します。

注意:

- この手順は開発者アカウントのみ必要です。通常の本番アカウントの場合は省略してください。

- 左上に「Developer Console」と表示されている場合は、ドロップダウンから「Classic UI」を選択して切り替えてください。

-

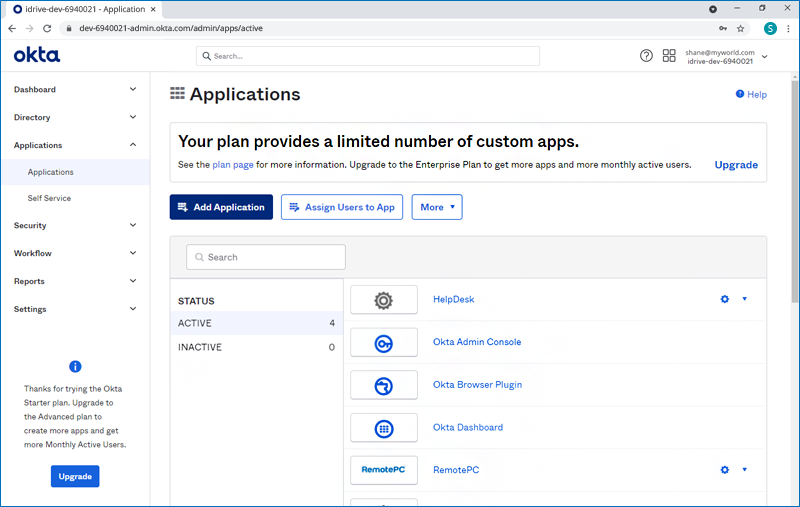

「Applications」タブに移動し、「Add Application」をクリックします。

-

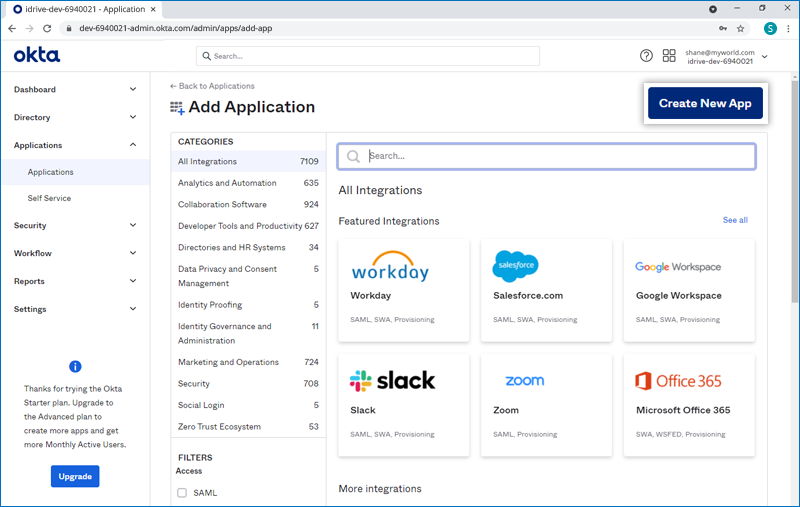

「Create New App」をクリックします。

-

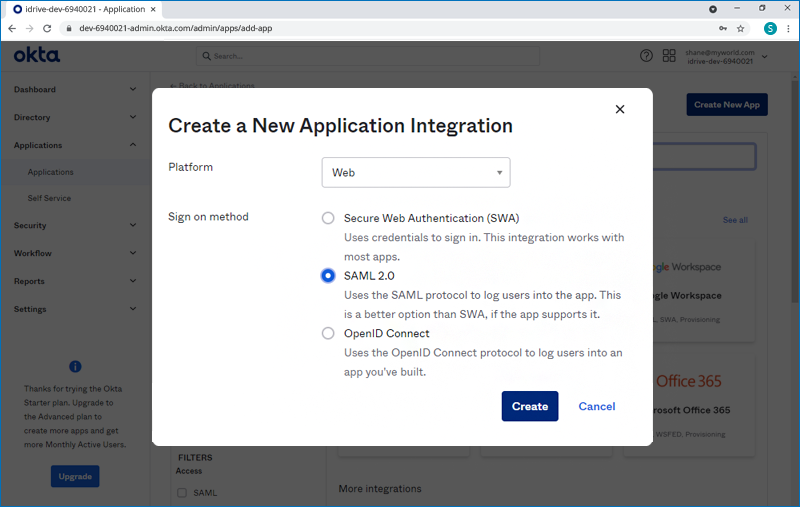

「SAML 2.0」を選択し、「Create」をクリックします。

-

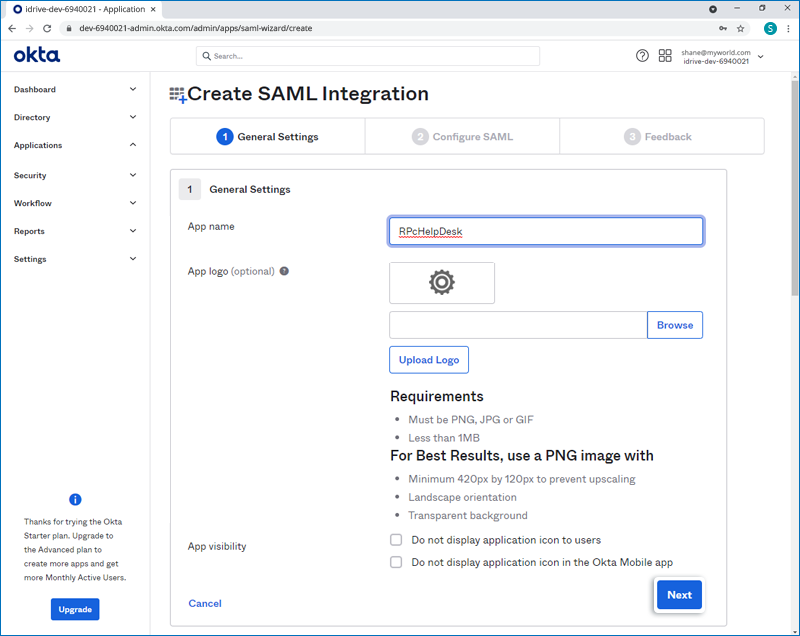

「App name」を入力し、「Next」をクリックします。

-

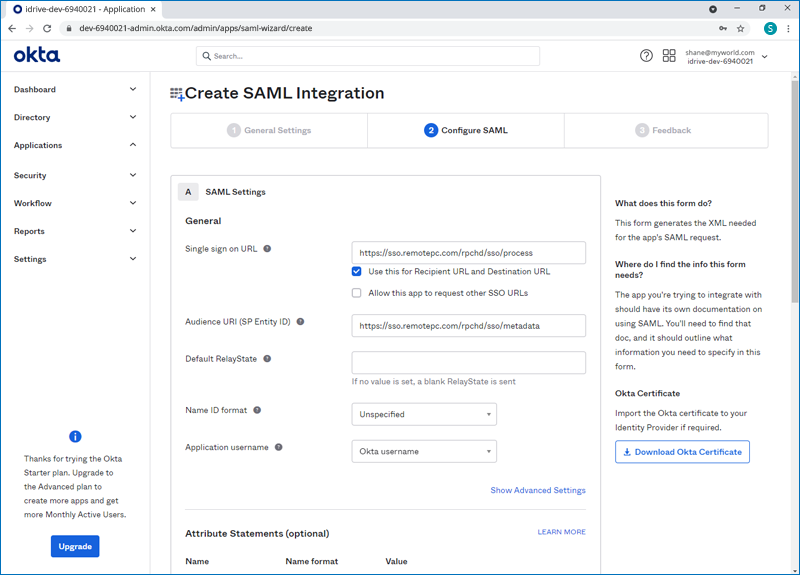

「SSO URL」と「Audience URL」を入力し、「Next」をクリックします。

-

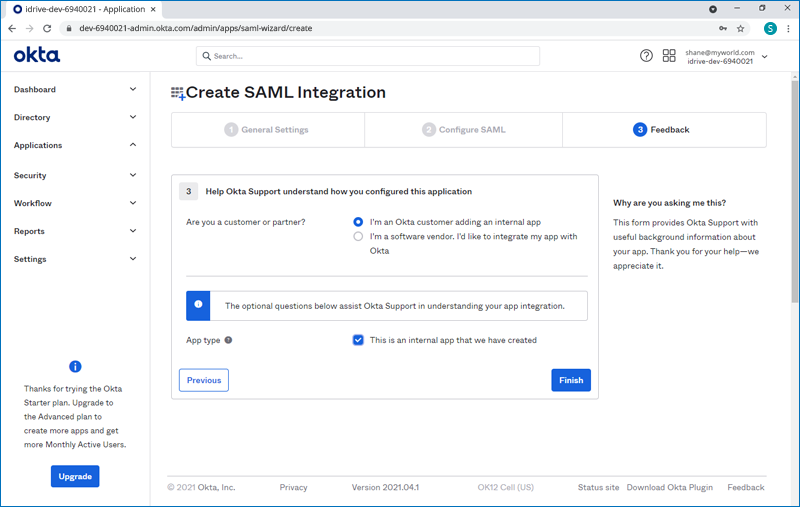

「I'm an Okta customer adding an internal app」を選択し、「This is an internal app that we have created」にチェックを入れます。

- 「Finish」をクリックします。

-

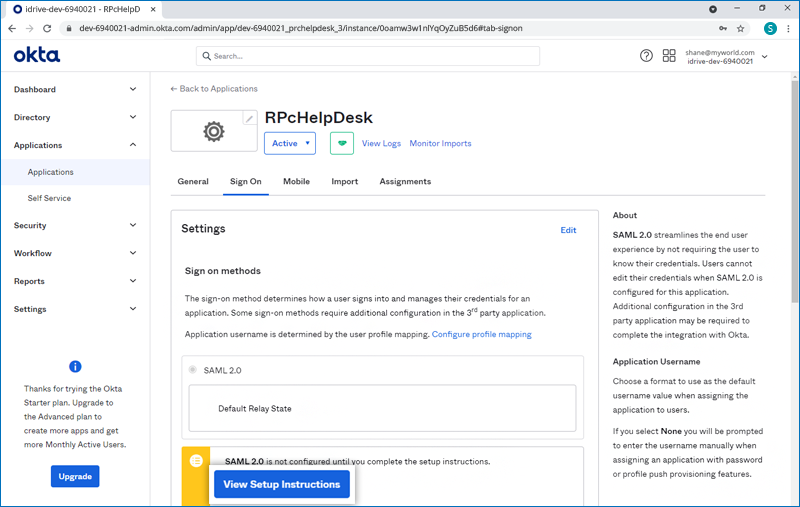

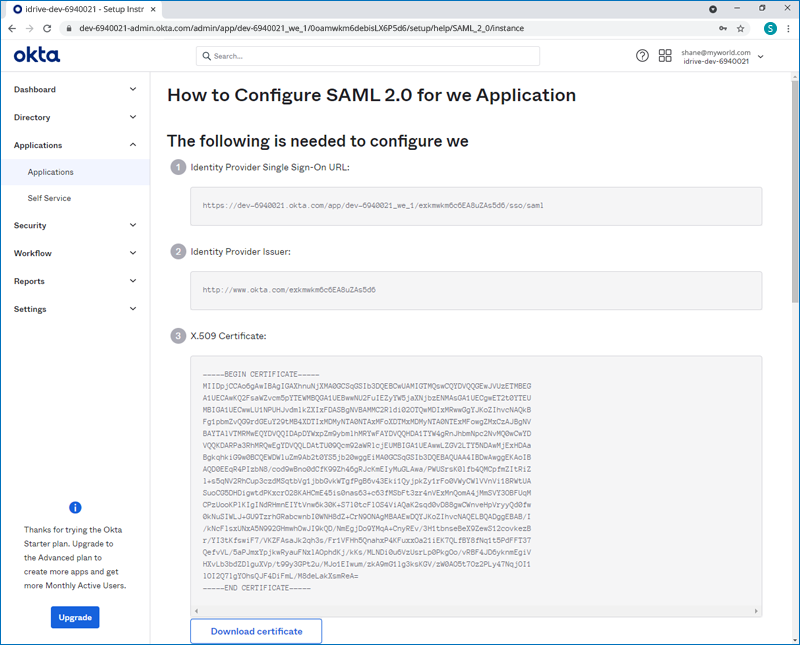

「Sign On」タブに移動し、「View Setup Instructions」をクリックします。SAML 2.0シングルサインオンログインURL、Issuer URL、X.509証明書が表示されます。これらをコピーし、HelpDeskアカウントのWebインターフェースに貼り付けます。

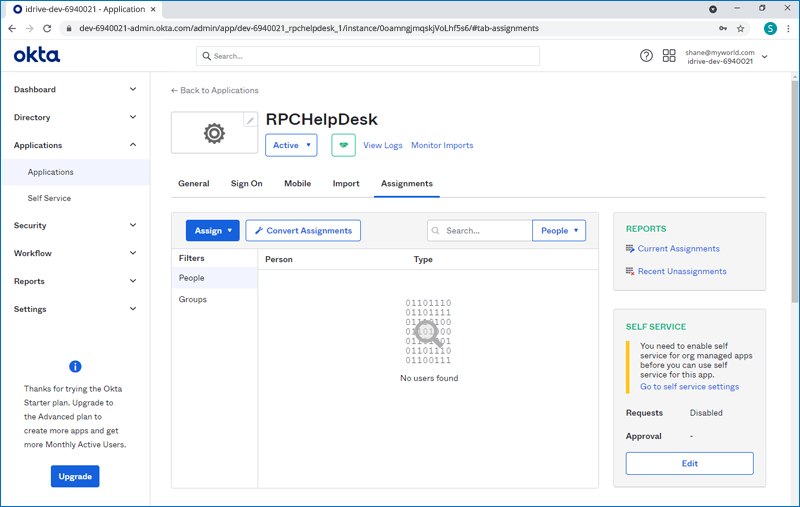

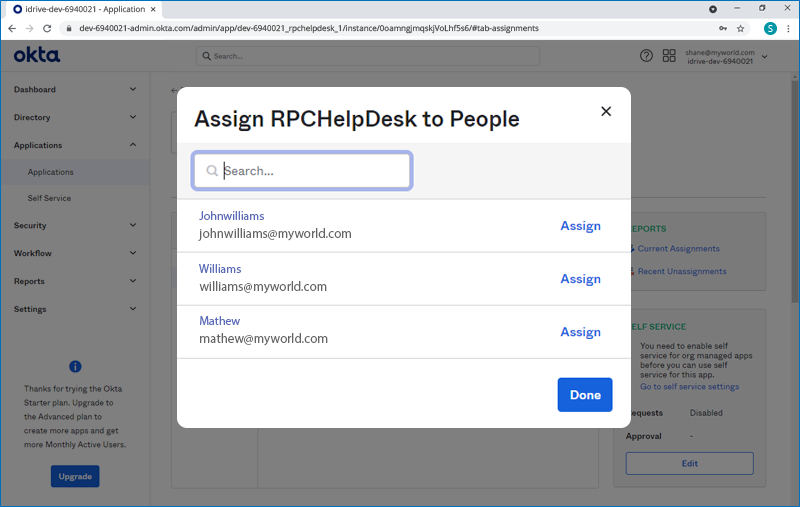

技術者をアプリに割り当て

技術者がシングルサインオンを利用できるよう、管理者はOktaコンソールでユーザーを新しいアプリに割り当てます。

割り当て手順:

-

Oktaコンソールで新しいアプリを起動します。

- 「Assign」をクリックします。

-

「Assign to people」を選択し、シングルサインオン用ユーザーを割り当てます。

HelpDeskアカウントでシングルサインオン設定

管理者は取得したSAML 2.0のURLと証明書をHelpDeskのWebインターフェースで入力します。

設定手順:

- WebブラウザでHelpDeskアプリケーションにログインします。

- 右上のユーザー名をクリックし、「マイアカウント」を選択します。

- 「シングルサインオン」をクリックします。

- SSOプロファイル名を入力します。

-

Oktaコンソールで取得した「Issuer URL」「SAML 2.0シングルサインオンログインURL」「X.509証明書」を入力します。

- 「シングルサインオンを設定」をクリックします。

設定が完了すると、アカウント有効化の確認メールが届きます。